[4/14 略更正] 根據 公民實驗室 4/13 的最新說明 做了一些更正。 重點: 「偷傳金鑰」 => 「即使與會各方都不在中國境內,金鑰仍可能是由中國發的」。 中國握有某些會議的金鑰是事實; 但這件事說是「偷」過於嚴重, 應說是「隱匿」。 總之, 造成的後果是一樣嚴重的。

因應武漢肺炎疫情, 前一陣子許多老師緊急地學會操作 (教育部所推薦的) 遠端視訊會議軟體 zoom。 不料加拿大多倫多大學的公民實驗室研究發現: 部分會議的 密鑰竟是由中國北京的伺服器所派送的 (即使與會各方都不在中國境內)。 ( 原始報告) 立委質詢之後, 教育部又緊急地禁止老師使用 zoom。 這引發許多老師抗議, 包含葉丙成教授: Zoom 好危險、好可怕?!

其實我應該可以算是半個外圍邊緣丙成粉, 雖然沒有特別追蹤葉老師的 FB, 但也不時會從噗友等處看到他的文章, 覺得他能夠兼顧學術研究及社會關懷, 令人敬佩。 不過這件事正好踩到我的雷, 針對上面那篇文章以及整件事, 我必須從幾個層次與角度提出反駁及建議。

一、 技術物

首先, 他建議從官方下載就不會有 「惡意軟體」 的問題。

不是這樣的哦, 請再看一次關於公民實驗室的報導,

是 zoom 官方的程式碼本身就會把金鑰傳到中國。

更直白地說, zoom 本身就是惡意軟體

zoom 的伺服器本身就曝露在中共監看風險之中。 用葉文的比喻來說,

真實的狀況是: 你在外面租「小樹屋」的房間開會,

你以為這位房客滿天下的知名房東會尊重你的隱私,

沒想到 他竟在房間內裝了竊聽器及針孔錄影機

這小樹屋竟落在中共政權管轄範圍之內,

原來習近平有權監看監聽所有房間。

其次, 「來源不明的連結本來就不可以點, 怎能怪 zoom」。 這件事的主要責任確實不在 zoom。 但也不是使用者。 要負較大責任的, 是微軟。 因為微軟的 NTLM 有一個 (長年拒絕修補的) 安全漏洞 [1、 2] zoom (以及其他很多軟體也可能) 讓它變得更容易被惡意人士用來 竊取 Windows 作業系統憑證。 做個簡單的比喻: NTLM 就像 2019 年以後的港警, 你必須對它表明身份, 但它不會對你表明身份, 最終你可能根本就是喪命在中國內陸公安, 或是其他假冒港警的惡徒的手裡。 如果用 「平常亂點連結」 輕易地類比, 幫微軟把責任推給用戶, 這就失焦了, 更錯失了絕佳的機會去更全面地檢討 Windows 環境普遍存在的一個資安風險。

二、 技術物的政治性

以上是技術層面的問題。 但比技術層面更重要的是政治層面的問題。 葉老師認為 「在台灣,Zoom 的資安問題,已經不是技術問題,而是政治問題。」 這句話所描述的客觀現象我同意; 但對於正確方向的建議, 我的觀點正好相反。 我認為臺灣人應該要在技術領域更加提升政治意識與危機感, 要學會看懂 技術物的政治性。 我說的 「政治」, 包含但不侷限於政黨與國家議題; 需要提防的對象, 包含但不侷限於中國共產黨。

政治是管理眾人之事, 軟體是眾人在用的, 專屬軟體是大公司在管的, 所以 軟體世界的許多議題 -- 例如 電子前哨基金會 EFF 和此次揭發 zoom 暗傳金鑰的 公民實驗室 所最關心的隱私議題、 言論自由議題、 消費者權益議題、 壟斷議題、... -- 都是政治議題, 也都應該受到更多的重視。 Windows 的 Dual EC DRBG 後門、 蘋果的 62078 後門、 Intel 的太上皇 CPU、 深鎖在臉書裡的數位回憶、 讓舊電腦提早垃圾化的 「安全開機」、 印表機的計畫報廢、 蘋果的計畫報廢、 ... 這些都是電腦軟硬體大廠利用群眾對 「技術物政治」 的漠不關心所設下的陷井或默默佔盡用戶 (及地球環境生態) 便宜的案例。 請注意: 這裡談的不是 bugs, 而是廠商官方刻意、 堅決拒絕改變的傷害用戶的作為。

「政治很骯髒, 你要躲得遠遠, 不要去碰它。 把自己的一技之長學好就好。」 「讓政治歸政治、 體育歸體育, 不要什麼事都泛政治化。」 防疫也是呢! 類似這樣的 "善意建議" 或 "專家權威意見", 四五年級的朋友們聽起來有沒有很耳熟? 現在壟斷市場的科技大廠 (及它們的 minions) 跟當初壟斷國家治權的政黨一樣, 都希望眾人把眼睛閉起來、 把腦袋關起來, 比較好管理。 他們當然希望政治最好變成只有掌權的權貴在關心的事。 掌權者更會控制媒體跟教育體系, 用各種制度與利害關係 (例如 無關腦波強弱 但卻 富含商業利益 的證照考試制度) 去馴化主編/導播/教師/名星/..., 讓他們避免喚醒, 甚至反過來積極發言壓抑公民的政治與民主意識。

技術物不僅有政治性, 而且已然走入並且左右傳統的政治舞臺。

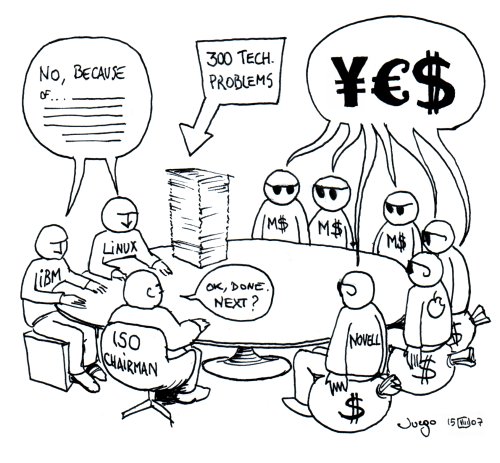

明顯不符合 「開放檔案格式」 定義的微軟 OOXML,

卻因為微軟在國際組織 ISO 裡的

政治操作 而竟通過成為國際標準, 這就是一例。

知名國際組織被政治力滲透操弄以致失去信譽,

這樣的案例並不是武漢肺炎出現之後才有的啊!

劍橋分析事件 更是最明顯最可怕的現在進行式實例 --

衛報記者 Carole Cadwalladr 警告:

從英國脫歐案例可看見臉書對民主的威脅。

技術物不僅有政治性, 而且已然走入並且左右傳統的政治舞臺。

明顯不符合 「開放檔案格式」 定義的微軟 OOXML,

卻因為微軟在國際組織 ISO 裡的

政治操作 而竟通過成為國際標準, 這就是一例。

知名國際組織被政治力滲透操弄以致失去信譽,

這樣的案例並不是武漢肺炎出現之後才有的啊!

劍橋分析事件 更是最明顯最可怕的現在進行式實例 --

衛報記者 Carole Cadwalladr 警告:

從英國脫歐案例可看見臉書對民主的威脅。

你不去關心眾人之事是如何被管理的,

那就等著被極度關心的人 (含政治人物、廠商、教授) 管理。

你會越來越習慣自由縮限, 越來越習慣沒有選擇,

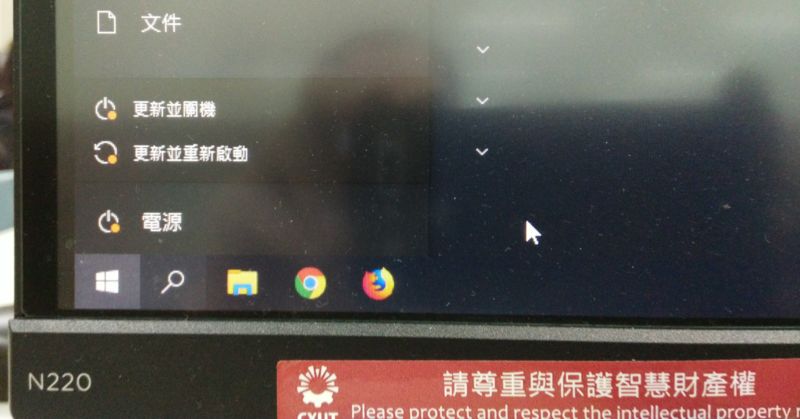

到了一個地步, 你會認為: 「更新並關機」 或 「更新並重新啟動」

這兩個選項就已經是我的世界裡所有的可能性了,

我已經很自由了, Windows 哪有縮限我的自由呢, 對吧?

你不去關心眾人之事是如何被管理的,

那就等著被極度關心的人 (含政治人物、廠商、教授) 管理。

你會越來越習慣自由縮限, 越來越習慣沒有選擇,

到了一個地步, 你會認為: 「更新並關機」 或 「更新並重新啟動」

這兩個選項就已經是我的世界裡所有的可能性了,

我已經很自由了, Windows 哪有縮限我的自由呢, 對吧?

我認為 Triumph of the Default (預設值萬歲) 及科技與社會研究領域學者 Langdon Winner 的文章 「技術物有政治性嗎?」 ( 中文摘要) 應該成為每一位資工領域的大學教授與電腦領域的通識必讀文章。 不, 也許最好繞過某些與廠商利益糾葛的資訊教授, 這兩篇文章應該直接在 大學通識課程 裡成為所有資訊產品消費者的必讀文章。 許多電腦軟體、 選單、 警告訊息的設計, 都充滿了政治算計, 例如用高昂的 下賊船的代價 企圖把用戶留在廠商的手裡。 (然後對用戶進一步做其他事...) 我們的政府的 「技術物政治意識與風險危機感」 太低。 資訊長、 電機與資訊教授的 「技術物政治意識與風險危機感」 太低 (或是有些人已經成為廠商的代言人)。

三、 AI 的政治應用

回到 zoom。 偷傳金鑰 金鑰來自中國, 然後呢? 習近平會來聽你上課嗎?

首先, 根據

公民實驗室 4/13 發出的更詳細說明。

部分金鑰由中國伺服器派發, 並不表示中國政府立即全程監聽。

另一方面, 根據中國的 「网络安全法」 (

中共官方、

百度) 第28條, 「网络运营者应当为公安机关、国家安全机关依法维护国家安全和侦查犯罪的活动提供技术支持和协助。」

中共政府若向 zoom 要資料, 是於法有據的。

(其實於無法據的事中共也一直在做啊~ 誰敢有意見嗎?)

那麼中共政府拿到一堆影音資料可以幹嘛呢?

看到

噗友 Thinker 的提醒, 我再加以延伸如下。

聽過基於 Face Reenactment 換臉技術 所產生的 AI 假色情 吧? 為什麼實驗短片拿美俄總統作例子? 為什麼電影明星是假色情片的最大宗受害者? 因為他們的公開相片特別多, 特別適合拿來訓練 AI。 當初他們在公開場合被拍照的時候, 會覺得隱私被侵犯嗎? 聽過劍橋分析公司的 OCEAN 五大人格分析吧? (中文、 英文) 只要讀到你在臉書上的 10 個讚, 它就比同事更了解你。 70 個讚可以贏過室友; 150 個讚贏過父母手足; 給它 300 個讚, 它對你的了解將更勝於另一半。 當初你在臉書上按讚的時候, 會覺得隱私被侵犯嗎?

我常告訴學生: 你我的隱私, 就是他們 (廠商或各國政府) 的大數據。 事實上不只, 還有那些 [我們不認為是隱私的] 公開與半公開網路活動也都是。 中共對你我每一個單獨的個體也許並不特別有興趣; 但是透過 zoom 大量蒐集全臺民眾的影像、 聲紋、 語彙、 表情、 ... 這就是大數據, 這就是訓練 AI 做有趣的事時所需要的基本資料。 能拿來做什麼邪惡的事? The Malicious Use of Artificial Intelligence 這份報告勾勒了一些可能的未來; 但光看過去就夠恐怖了: 知道劍橋分析如何 成功地影響了千里達大選 嗎?

事實上, 認為 「中共對每一個單獨的個體沒興趣, 所以我沒什麼好怕的」 這未免也過於樂觀。 對於掌控 AI 技術的人或團體來說, 最方便的就是他不需要費心關注每一個個體, 只需要描述特質, 就可以對符合 [________] (請填各種條件) 的所有個體全面 [________] (請填各種動詞)。 舉兩個具體的例子: 可節省 90% 農藥的 AI 除草機器人 以及 根據 FB 轉貼文章追蹤目標的殺手機器人。 容我發明一個關鍵詞: 地毯式個性差異化精準聚焦。

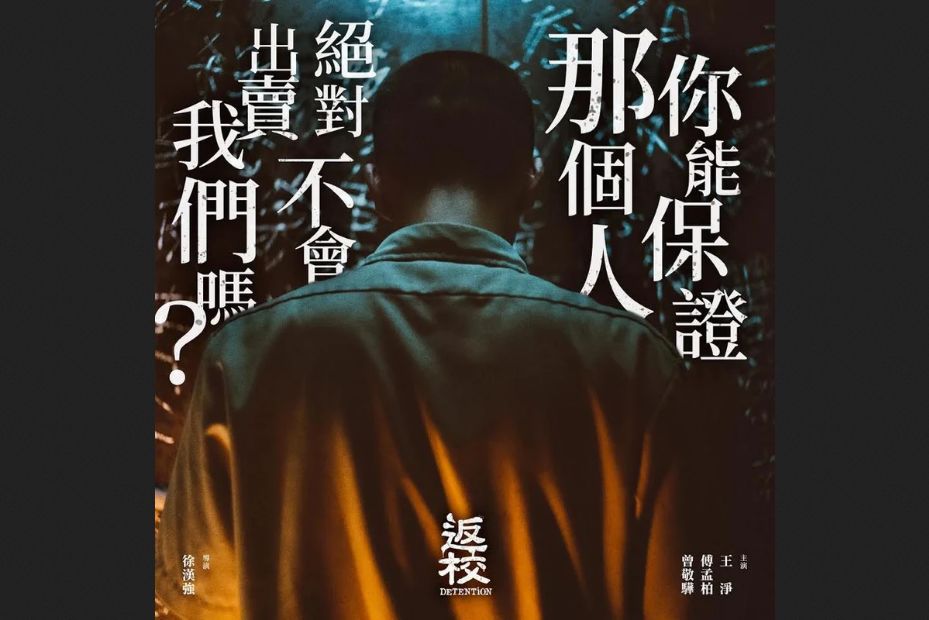

如果你是中共, 會不會把深圳與香港之間的通關系統跟反送中街頭影像資料庫的人臉辨識系統以及微信敏感發言記錄連結起來, 用 AI 自動找出 "可疑人士" 進行 拘捕、逼著按指模、抽血、 寫悔過書 (甚至是 製造被失蹤) 呢? 那些沒有讀本文, 或不理會本文的老師們, 未來幾個月或幾年的網路課程和親友線上聚會裡, 敢保證自己說的話都很安全, 都不會碰觸到中共的敏感神經嗎? 以後在香港轉機時會不會遭遇什麼樣的特別對待呢? 還有, 聽課的學生們 (及他們在中國的家人) 的人身安全你可以負責嗎? 也不只是身在中國領土才有危險哦。 臺灣國土內有舔共的吳斯懷和白狼等人, 要幫中共操作殺手機器人也很方便啊!

那些意識到 zoom 的潛在風險的老師們, 以後上課時會不會自我言論管制, 減少對中共的批評呢? 貼一張 動物森友會的惡搞截圖, 有沒有關係呢? 電腦老師還敢教翻牆嗎? 可以談防火長城與 進擊的網路巨炮 嗎? 歷史老師還敢談維吾爾族的文化歷史嗎? 宗教研究老師還可以談法輪功嗎? 醫學院的老師還可以談器官移植的正常與不正常供給量嗎? 科技倫理或醫學倫理課程的老師還敢拿發生在中國的案例來解說嗎?

記得, 高層不需要認識你。 他只需要對 AI 下指令海撈

拒絕變成被收割

愛國韭菜的那些不聽話的雜草們 反共人士, 你就有可能被撈到。

哦,對了, AI 也會犯錯哦, 例如

準確率高達九成、 可以從相片識別同性戀的 gaydar 技術。

你覺得中共會在乎錯殺一百嗎? 你真的相信進新疆集中營的通通都是恐怖份子嗎?

「在 zoom 教室裡把我的專業顧好, 反正我的課程教學沒有什麼機密,

我也不是反共人士, 只要心中的小紅衛兵顧好自己的嘴巴,

我幹嘛要怕中共跨海監控呢?」 真的嗎?

哦,對了, AI 也會犯錯哦, 例如

準確率高達九成、 可以從相片識別同性戀的 gaydar 技術。

你覺得中共會在乎錯殺一百嗎? 你真的相信進新疆集中營的通通都是恐怖份子嗎?

「在 zoom 教室裡把我的專業顧好, 反正我的課程教學沒有什麼機密,

我也不是反共人士, 只要心中的小紅衛兵顧好自己的嘴巴,

我幹嘛要怕中共跨海監控呢?」 真的嗎?

四、 握有絕對權力的黑箱技術物

程式碼不只是具有高度政治性技術物, Lawrence Lessig 甚至寫了一整本書解釋 程式碼就是法律。 (或許改翻譯成 程式碼就是法則 更能減少誤解) 程式碼是握有絕對權力的技術物, 當你被它統治時, 你必須全盤接受作者所定的規則, 沒有商量的空間。

「強制更新」 是 windows 電腦教室用戶每天要面對的愚蠢法律 --

還原卡讓更新變得沒有意義, 但這是微軟的統治規則,

你只能乖乖吞下去, 就算十幾年前早已

被征服的校長們 願意集體跪下來求微軟也沒用。

(圖片出處: 巴哈姆特)

以前

學生如果拒絕使用微軟的 IE, 台銀就拒絕讓你申請就學貸款。

到了今天, 私校老師如果拒絕安裝 Adobe 的 flash

就別想 (透過 email) 查看自己的退撫儲金對帳單。

iPhone 用戶與電腦連線時,

暫時信任它一次, 就被蘋果強迫必須信任它一輩子。

程式碼是握有絕對權力的技術物。

「強制更新」 是 windows 電腦教室用戶每天要面對的愚蠢法律 --

還原卡讓更新變得沒有意義, 但這是微軟的統治規則,

你只能乖乖吞下去, 就算十幾年前早已

被征服的校長們 願意集體跪下來求微軟也沒用。

(圖片出處: 巴哈姆特)

以前

學生如果拒絕使用微軟的 IE, 台銀就拒絕讓你申請就學貸款。

到了今天, 私校老師如果拒絕安裝 Adobe 的 flash

就別想 (透過 email) 查看自己的退撫儲金對帳單。

iPhone 用戶與電腦連線時,

暫時信任它一次, 就被蘋果強迫必須信任它一輩子。

程式碼是握有絕對權力的技術物。

如果管理你的法律, 你甚至無法閱讀, 那就更可怕了。

Zoom 的最大問題不是 bugs, 而是隱匿與欺騙。

偷傳金鑰, 部分金鑰由中國北京的伺服器派發卻未告知用戶、

聲稱支援 (安全的) 「end-to-end encryption」

但實際上是卻是文字遊戲。

你一旦用了 zoom, 就允許中共 (的 AI) 全面監控你和你的學生,

這是 zoom 會議室的法律。 但你甚至沒有被告知 --

眾人 (包含傻傻的教育部) 一開始都被蒙在鼓裡。

直到公民實驗室以逆向工程方式實驗, 才揭發出這個黑箱法律。

Zoom 會議室裡, 還有沒有其他未爆的黑箱法律?

除了 zoom 的少數關鍵員工, 其他人很難回答,

因為我們看不到它的原始碼。

當然, 基於效率、 便利、 熱門程度、 經濟、 品牌忠誠、 ... 等等其他因素, 你還是可以選擇活在一個不自由、 不民主、 由黑箱法律所管理的會議室 (或國家)。 不過... 就像當初選擇強國國籍而不選擇島國國籍的滯留武漢人士一樣, 現在你選擇接受哪一個會議室的法律, 未來就要自行承擔結果。 事實上, 在我們自由軟體用戶的眼裡看來, windows 世界的大家一直在承擔錯誤選擇的後果。

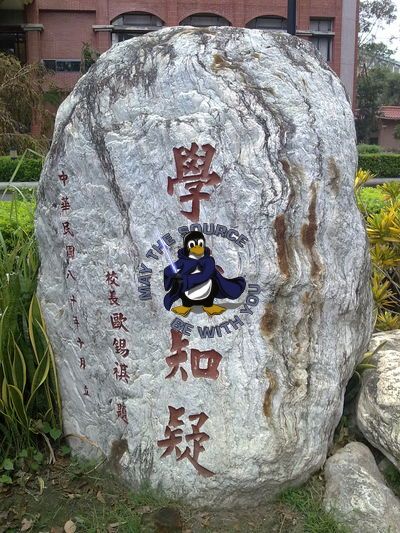

五、 與民主制度相容的技術物

上個世紀美國大法官 Louis Brandeis 主張: 在政治領域裡, 陽光是最好的消毒劑。 今天的眾人之事, 由程式碼在管理。 自由軟體強調 「透明化」 及 「可修改」這兩個特性, 當然是資訊時代維持社會民主運作的唯一 (或至少是最佳) 選擇。 自由軟體跟專屬軟體一樣會有 bugs, 但自由軟體不太可能有後門, 因為軟體作者如果藏了後門, 他的一世英名就毀了。 遲早的問題, 不是會不會的問題。 另一方面, 當自由軟體用戶遇到不合理的統治規則, 如果有夠多人在乎, 就可以一起改變它。 現在你可以理解為什麼歐洲自由軟體基金會主張: 想要維持民主社會的運作, 需要靠自由軟體。 對於追求自由民主的臺灣人來說, 應該從政治觀點去看自由軟體, 看到 「透明化」 與 「可修改」 的重要意義; 可惜這件事被忽略了二十幾年。 如果你關心自由民主, 請不要再以 「免費軟體」 稱呼 firefox 、 gimp、 inkscape、 「革奴/Linux」 跟其他自由軟體了!

教育體系裡尤其應該採用自由軟體。 Richard Stallman 認為 學校應該唯一支持自由軟體; Marco Fioretti 指出 自由軟體符合童軍精神。 如何用微軟 PowerPoint 製作酷炫簡報, 那不是資訊素養。 向學生解釋老師為何選擇自由軟體而不選擇更漂亮、 更便利的專屬軟體, 這才是資訊素養。 這是資訊課與公民課的跨領域教學。

六、 政治正確的技術決策

我也同意教育部的決策很不聰明。 葉老師說的沒錯, 不只是 zoom, 我們對其他公司的軟體也應該拿相同的標準來檢視。 但不是通通放水, 而是通通嚴格把關。

你桌上的 Windows 電腦透過 telemetry 機制, 一直 (正在!) 把你的隱私資料傳回微軟; Adobe 的產品有著 一長串侵犯隱私的不良記錄; 思科不只 協助中共建立金盾工程以監控法輪功學員, 也曾經 無預警更新韌體並迫用戶接受放棄隱私的新條款。 這些公司素行 (有些甚至是現行) 不良, 那麼微軟的 teams、 Adobe 的 Connect、 思科的 WebEx 會不會也藏有侵犯用戶隱私的程式碼呢? 在那些看不見的程式碼裡面, 還隱藏著哪些侵犯用戶權益的彩蛋呢?

教育部沒有人能回答這些問題。 全世界沒有多少內部知情人士能回答這些問題。 那麼未來其中哪一家、 再一家公司的軟體再一次、 又一次地被爆料有後門的時候, 教育部也要再一次、 又一次地打自己越來越腫的臉嗎? 聽從教育部建議的老師們, 也要再一次、 又一次地重學另一套功能類似的軟體嗎?

教育部當然應該優先推薦自由軟體, 這是唯一政治正確的技術決策。 如果我是教育部, 會這麼建議: 優先推薦 自由軟體 jitsi, 一方面因為它 不需要安裝任何軟體、 不需要註冊任何帳號, 只需要用瀏覽器造訪網站, 即可開始視訊會議; 另一方面若有高度隱私或機密的需求, 學校甚至可在校園內部網路自架 jitsi 伺服器, 再搭配防火牆規則, 可以完全確保資訊不外流。 至於其他沒有原始碼、 也無法在區域網路內自架伺服器的視訊會議軟體, 最多就是列出名稱供參考, 但應加上警語。

錯誤地推薦 zoom 之後, 較佳的收拾殘局方式, 不該是禁用 zoom, 而應該要求校方及老師將 zoom 的資安問題如實告知學生, 如果學生因而拒用, 校方及老師應該予以尊重。 尤其是如果班上有陸生、臺商子女或是陸配子女, 這更重要, 甚至可能關係到他及他家人的生命安危。 這也促使老師們去面對學生合理的隱私與資安要求、 更透過師生 (還有家長) 之間的對話, 提升社會的 「技術物政治性與風險」 意識。 這是資安教育, 也是公民教育。

沒錯, 教育部有一個校園自由軟體計畫, 但那就像是每個星期花五分鐘在老師的監督下很認真地洗一次手的小朋友一樣, 從來就不曾真正內化成為常態思維與習慣。 推動自由軟體, 不應該靠一個計畫, 而應該把它變成部內的工作文化, 讓教育部的員工知道為什麼選擇軟體的時候, 人權、自由、民主 比 便利、美觀、效能更重要。 推廣到各級學校時也是。 因為在這個年代, 軟體是宰制著全世界、 具高度政治性的技術物。

* * * * *

資訊人權貴懂得提問題。 維護你的資訊人權, 特別需要學貴(哥)知疑。

資訊人權貴懂得提問題。 維護你的資訊人權, 特別需要學貴(哥)知疑。

一直在推Jitsit meet, 但好像沒什麼人理我,這樣也好,頻寬比較大,課程可以容納更多人

回覆刪除jitsi現在有台灣server了, meet.pdis.tw 很好用喔

刪除錯誤地推薦 zoom 之後, 較佳的收拾殘局方式, 不該是禁用 zoom, 而應該要求校方及老師將 zoom 的資安問題如實告知學生, 如果學生因而拒用, 校方及老師應該予以尊重。 尤其是如果班上有陸生, 這更重要, 甚至可能關係到他及他家人的生命安危。 這也促使老師們去面對學生合理的隱私與資安要求、 更透過師生 (還有家長) 之間的對話, 提升社會的 「技術物政治性與風險」 意識。 這是資安教育, 也是公民教育。

回覆刪除~~⋯⋯~~⋯⋯

動容!

不禁止的話,大家一定是懶得改的

刪除擲地有聲!

回覆刪除每個軟體公司,都可以獲取用戶資訊,真懂電腦的就知道。 只針對一個軟體講,不是外行,就是政治化。

回覆刪除這說法有瑕疵,金鑰若沒有刻意傳出儲存,公司有用戶資訊也沒辦法監視內容

刪除但是zoom 所使用的加解密方法AES128 之前就有傳出被破解的新聞 現在那個加密方法並不安全

刪除有機會被破解,跟直接把金鑰存下來的差別,我相信您懂吧?

刪除你家門鎖我有辦法破解,你就索性不關門讓我進了?不是這樣吧?

說真的,作者舉那麼多例子,也沒見政府針對那些美商公司有所限制,還不是照用?同樣標準對zoom,也應同樣對美國,該不會又要拿同價值觀,民主國家之類的政治正確來說嘴吧!如真是從技術資安上考慮,政府應該自行開發作業系統,而不是被外國綁的死死的。

回覆刪除美商公司若沒有刻意回傳金鑰,請問你限制的名目是什麼?

刪除美商軟體誰敢這麼明目張膽傳資訊出去?

刪除朝貴老師好久不見啊, 真的大概是最近分析最清楚的一篇文章了! 不過 Zoom 美國部份教育單位禁的主因是在上課會被人入侵, 美國大學卻各個都還在用 Zoom, 也許也很無奈, 就是目前還沒有找到比較合適的替代方案。

回覆刪除jitsit meet 自己架其實大概沒有學校撐得住大量使用的流量。目前官網的也是要看運氣。所以真的要推動是需要教育部下決心, 自己來建個可供大家使用的 server。另一個 jitsi 的問題是, 它是不用帳號、人人都是主持人, 這種平權概念一些小班教學、或社群討論非常合適, 但真的要搬到教學場域, 可能有些地方需要修改。否則 Zoom 大家擔心的問題, 如果有心人出現 jitsit 的挑戰其實更大。

然後我很悲傷的是, 現在許多老師都說要用 MS Teams 就好了啊。對我來說, 這是比 Zoom 更糟糕的選擇, 先不說用來也沒有比 Zoom 傑出, 再來就是之後延申的就是大家又都要買 Office 365 全校授權。

Hi 炎龍老師: 個別入侵的問題我覺得相較之下是小事。 設了密碼,入侵就很難大規模發生; 入侵者需要手動查密碼、登入、錄影。 (默默錄影其實比發聲搗亂更可怕) 但若是內建於軟體的後門功能,則可直通伺服器海量批次處理。 個案的問題, 每套軟體都會遇到; 但自由軟體不會遇到國家級敵對勢力全面自動化海撈餵 AI 的問題。

刪除伺服器的問題,當然就由各大學架設。 大學也可以替週邊的中小學服務。 過程當中一定會有成功跟失敗的案例。 但光是 「可以有許多案例」 這個可能性,就是其他任何專屬軟體辦不到的。

自由軟體不能解決所有的問題, 但是不用自由軟體, 長久下來一定會遇到更多問題。

如何訂閱您的blog呢?

回覆刪除好像有蠻多讀者用 feedly 訂閱: https://meethub.bnext.com.tw/feedly-%E8%B6%85%E5%A5%BD%E7%94%A8%E7%9A%84-rss-%E5%85%8D%E8%B2%BB%E8%A8%82%E9%96%B1%E6%9C%8D%E5%8B%99%E5%AE%8C%E6%95%B4%E6%94%BB%E7%95%A5%EF%BC%8C%E8%AE%93%E4%BD%A0%E9%9A%A8%E6%99%82/

刪除是說我現在較少寫戰鬥文 :-) 多半寫教學文: https://newtoypia.blogspot.com/

朝貴老師,我是您朝陽進修部資訊管理系的導師班學生,那麼久了應該不記得我了,但我還是清楚記得當時老師推自由軟體的努力,感謝老師。

回覆刪除Hi 文耀: 當然記得。 看到你在桃園教書。 如果有適當機會, 也請一起繼續推廣自由軟體囉 :-)

刪除好的,謝謝老師。

刪除超長文寫了好大一篇,其實只想問一句話

回覆刪除那你說的這堆硬體或軟體,哪一個被教育部第一時間封了? 如果沒有,就不需要講這麼多

為什麼?

刪除對啊,為什麼其他的也要被封?

刪除「葉老師說的沒錯, 不只是 zoom, 我們對其他公司的軟體也應該拿相同的標準來檢視。 但不是通通放水, 而是通通嚴格把關。 」

刪除感謝如此用心以及鉅細靡遺地詳述這個議題,非常感恩!!

回覆刪除老師您好,想詢問jitsi在流量允許的話是可以超過300人以上在線的嗎? 大班授課可能非常需要 謝謝

回覆刪除官網的頻寬不知道是多少耶。

刪除自架 server 時需要的頻寬請參考:

https://community.jitsi.org/t/jitsi-users-recommended-bandwidth-perf-for-a-jitsi-meet-server/12900

https://community.jitsi.org/t/jitsi-bandwidth-requirements/19932/6

看起來, 若是雙方通話, 好像是 p2p, 所以 不太佔 server 頻寬;

若是多方通話, 可能要用 chrome 的 simulcast 比較有效率。

(所以我們更應該在其他場合更用力推 firefox 或 brave 等等, 以免被壟斷, 再倒退回單一 browser 的年代)

感謝大大回覆^^

刪除教授你好,你文章認為自由軟體似乎是比較好的選擇,可是之前中山大學email被監看了好幾年不也是用自由軟體嗎?

回覆刪除而且如果我們使用的自由軟體是小眾的,那會不會因為使用人少,研究該軟體的人也少,以致於漏洞反而比較不容易被發現,就算發現了大眾也不容易得到消息?

少人用其實另外有個好處,就是想要找漏洞攻擊的駭客也少。網路世界好攻擊的目標多得是,通常沒不會花時間研究要怎麼駭一個用奇怪軟體的人。反倒是之前自由軟體中出現的兩個大漏洞 Shellshock 和 Heartbleed 因為大家都使用那套系統,所以那漏洞似乎被美國情治單位用了好多年。如果是政府使用的話,我覺得政府應該要建立一個專責部門來評估自由軟體,並把程式碼修改成適合公部門使用的標準。

刪除中山大學一事,應該是指這個: https://www.ithome.com.tw/news/134105 如我一再強調的,自由軟體跟專屬軟體一樣,都會有 bugs。 但自由軟體不太可能有後門。 事實上中山大學那個案例,我用 「openwebmail vulnerability create accounts」 等等搜尋,都只找到此事的報導,而找不到英文世界相關的 vulnerability report, 所以我懷疑這真的是因為 bugs 還是因為人事因素? (還是我沒有下對搜尋關鍵詞;真的有這個 bug?)

刪除然後 Yel D'ohan 所說的 Shellshock 看起來比較像是 bug? https://unix.stackexchange.com/questions/157381/when-was-the-shellshock-cve-2014-6271-7169-bug-introduced-and-what-is-the-pat/157495#157495 至於 Heartblee 到底是 bug 還是後門? 這一篇底下有很多討論: https://www.schneier.com/blog/archives/2014/04/heartbleed.html 寫得很好的後門,必然要長得很像 bug。 結論就是沒有定論。 這兩個例子是自由軟體界少數看起來很像是後門的 bugs (或是很像 bugs 的後門)。