蘋果最近推出的 macOS Big Sur (macOS 11) 默默地讓蘋果本身的應用程式繞過用戶的 VPN 與防火牆設定。 採用 VPN 的效果之一, 就是可以讓遠方的網站不知道你真實的 IP/地理位置; 而防火牆則可以進一步用來完全阻斷電腦內的軟體與遠方網站的訊息傳遞。 蘋果讓用戶使用這兩個功能、 讓用戶以為自己的隱私受到保護, 就像是拉上了窗簾或關上了大門一樣安全; 卻又令人費解地 授予蘋果自身的應用軟體特權, 可以繞過用戶已關上的窗簾與大門。 更奇怪的是, 蘋果從未向用戶公告此事; 研究人員早早向蘋果反應此事, 蘋果也置之不理。 iThome 的報導有更多的技術關鍵詞; Whose computer is it 一文提供了麻煩且不完整的解決方案 (例如會導致 iMessage 無法傳遞附加檔案); 不過本文想探討的不是技術細節, 而是蘋果電腦長期以來的神秘態度。

也就在 Big Sur 上市不久之後, 11月12日許多 Mac 用戶同時發現他們開啟任何應用軟體都變得超級慢。 當然, 蘋果很快就把伺服器端的問題修理好了。 但是且慢, 為什麼在自己的 Mac 上執行程式, 會跟蘋果的伺服器有關呢? 原來這是蘋果的 OCSP (Online Certificate Status Protocol ) 機制: 每當你開啟一個應用軟體, 你的 Mac 上有一個 "警衛服務" trustd 會通知蘋果的 Gatekeeper 伺服器: 「有某某軟體作者所寫的程式被啟用了」。 它的目的是讓蘋果可以檢查用戶是否執行到那些憑證已被蘋果撤銷的程式; 而它傳遞的資訊則包含程式作者身份 (的 hash), 但並不包含用戶的個資 (例如使用者Apple ID)。 至於連線時間及 IP 位址則是蘋果必然看得到的資訊, 可以據此查出電腦所在城市、 網路服務商等等資訊。 此舉疑似侵犯隱私, 引發諸多抗議, 蘋果事後也承諾未來將不記錄 IP 位址。

有人幫蘋果說話, 認為 「蘋果想要藉此追蹤用戶執行應用軟體的一舉一動」 這種說法不切實際。 簡單地說, 約略可以做得到, 但並不精確, 而且相較之下, 如果蘋果真的要違背隱私條款, 透過 iCloud 會更簡單精準許多。 我也同意這個 "功能" 的主要目的並不是要監控用戶; 但它也並非用來保障用戶安全的設計。

蘋果的確有太多其他的管道可以更詳盡地持續地監控用戶, 根本不需要透過粗糙的 OCSP 資訊。 基於非對稱式加解密、 原本可以很安全的 iMessage 卻因為不良的設計而開啟了中間人攻擊的大門。 (請圖片搜尋 「imessage man in the middle attack」) 這個錯誤不像是疏失, 更像是刻意安插的後門, 因為它比正統的安全做法更複雜許多, 卻失去了端到端加密 (End-to-End encryption) 的意義。 更奇怪的是, 蘋果從未正面回應資安專家早在 2013 年所提出的這個質疑、 從未完整修掉這個 「臭蟲」。 事實上 「國旗攻擊事件」 就證明了蘋果一直在監控用戶的 iMessage 通訊內容, 才有辦法攔截我國的國旗。 另一個更輕鬆的管道是每位蘋果用戶幾乎天天都在用的 iCloud 服務 -- 即使他的 iPhone 與 Mac 僅有短短有十公分的距離, 許多用戶也還是選擇讓資料旅行半個地球的距離, 透過往返 iCloud 雲端來傳檔。 更不用說許多人從入手 iPhone 的第一天開始, 就選擇採用最便利的管道來備份所有的電話簡訊與 iMessage 通訊記錄: iCloud。 然而 資安教授 Matthew Green 指出: 這些備份資料的解碼金鑰卻是握在蘋果的手上, 不是用戶的手上。 事實上如果按照正確的資安設計, 如果金錀真的是在用戶手上而不是在蘋果手上, 怎麼還會有 「貴州雲上可以查看中國所有蘋果用戶通訊內容」 的恐怖新聞呢?

那麼 OCSP 是用來保障用戶安全的嗎? 如果蘋果關心的是用戶安全, 它大可以像 linux 的世界一樣, 透過資安通告及自動更新, 讓用戶的 Mac 取得最新的有效憑證清單, 進而得知哪些軟體作者的憑證已被取消。 這不僅可以避免用戶的隱私疑慮, 也可以大幅減少不必要的網路流量。 畢竟取消憑證這件事, 不會是經常發生的事, 何必每五分鐘 (此事件後, 蘋果改成每十二小時) 確認一次?

最合理的解釋是言論管制/封鎖資訊。 11月12日事件很明顯地曝露出蘋果的想法: 用戶不需要被告知哪些開發者為了什麼原因而被撤銷憑證、 用戶不可以被允許輕易地拒絕這個機制、 蘋果希望可以快速地在五分鐘之內貫徹其下架特定應用軟體的決策。 如果採用正常的資安通告與自動更新機制, 那麼用戶就可以自由修改自己電腦上的清單、 自行決定是否接受蘋果的判斷、 就有可能做出不符合蘋果期望的自主決定。 11月12日事件的那些奇異特性顯示出蘋果版的 OCSP 是用來管制言論管的機制, 而不是用來保護資訊安全的機制。 難以置信嗎? 對於關心蘋果新聞的人來說, 這並不意外。 早在 2011 年, 蘋果就曾經申請了一個 「可以讓演唱會或展覽主辦單位用紅外線禁止現場 iPhone 攝影」 的專利。 蘋果從來就是一家對員工嚴格控管資訊流通的公司,員工甚至以 「蘋果蓋世太保」 稱呼其內部控管洩密事件的監督人員。 至於對用戶的言論控管與資訊封鎖, 除了與其他同業相當的 iTunes DRM 防盜版控管之外, 更還有 噤聲普立茲獎得主與下架批評蘋果的電玩等等多項不良記錄。

2007 年被發現的 iTunes 更新 "漏洞", 歷經數年資安專家的疾呼, 蘋果一直默默地忽略它, 直到 2011 年維基解密向大眾揭露: 這個 "漏洞" 被惡意軟體 finfisher 用來入侵用戶電腦, 此時蘋果才把它封起來。 而這款德國公司所開發、 專門賣給各國政府用以入侵異議份子手機、 並未在 app store 市集上架的軟體, 竟然還獲得蘋果電腦的數位簽章。 為什麼?

如果你還是選擇相信蘋果電腦是正直的、 沒有惡意的、 以客戶利益為上的、 值得信賴的, 那我也只能聳聳肩停止扭轉 「蘋果用戶宗教體驗」 的努力。 但至少你應該要知道: 一步一步地, 你的 Mac 電腦越來越像是 iPhone。 我說的不是功能, 而是自主權。 蘋果的主控權已經一腳卡進你的 Mac OS 大門。 (或是後門?) 蘋果現在可能並沒有什麼進一步的奇怪動作; 但你需要知道: 你的 Mac 電腦不是你的。 你將越來越無法掌控你的蘋果電腦。 反過來即將透過 Mac OS 掌控你的, 是蘋果電腦。

(本文編輯過的版本刊載於 科技報導1月號 469期)

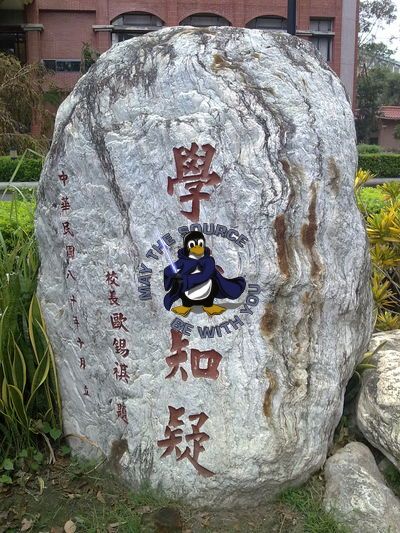

資訊人權貴懂得提問題。 維護你的資訊人權, 特別需要學貴(哥)知疑。

資訊人權貴懂得提問題。 維護你的資訊人權, 特別需要學貴(哥)知疑。

沒有留言:

張貼留言

請見 留言審核及授權政策。