[2016/3/12 改寫及回應] FBI 要求蘋果解鎖殺人兇手的 iPhone, 蘋果拒絕。 T 客邦有一系列報導。 我想從用戶自主權 vs 廠商控制權的角度來看這個問題。 我沒用過 iPhone, 更完全談不上是 iPhone 專家。 但是就算不是很懂技術, 也應該要了解自主權 vs 控制權的問題。 對技術有興趣的朋友可以看文中連結指向真正的專業技術分析。

一、 資安背景知識

一般在手機上設密碼, 這只是上鎖一道門; 如果你能夠用暴力打破牆壁, 就可以從其他地方進入、 取得資料, 根本不必解鎖。 所謂 「用暴力打破牆壁」, 比方說把銲接好的 ssd 儲存晶片 (ssd flash chip) 小心地破壞並且拔出來, 就是一種方法。 搜尋 「remove flash chip」 或 「desolder flash chip」 可以找到一些影片。 這種技術叫做 Chip-Off Forensics, 甚至 有公司提供這種服務。 所以, 如果你的手機落入別人手裡, 只要對方有強烈的決心, 總有辦法撈出裡面的資料。

除非... 你把手機內的所有資料加密。

我們說過, 在資訊領域, 「加密」 是保護資料的終極王牌。

把手機所有資料加密 (「檔案系統加密」

file system encryption) 的意思,

就是房子裡所有的文件通通用 火星文

「連外星人也看不懂」 的文字書寫。

全宇宙唯有握有密碼的人, 才能夠看懂這些文件。

所以就算對方破牆而入, 他也只能看到一堆亂碼。

當然, 壞處就是你自己在使用手機時, 每次讀寫檔案都要加密解密,

整體效能會降低很多。 而且, 如果你忘記密碼,

那麼資料就永遠 GG 了, 就算是愛因斯坦、 霍金、 圖靈、

John Nash 或是史波克也救不了你。

所謂 「連數學/電腦天才也救不了你」, 前提是你選了一個很強的密碼 (很長、 要包含大小寫及數字標點符號、 不取常用英文字)。 但是, 為了好記, 多數人所選的密碼都很弱, 所以可能還是會被 「字典攻擊法」 所破解 -- 已經破牆而入的攻擊者可以透過軟硬體工具, 把常用的幾百萬幾千萬種種密碼組合全部試過一遍。

Android 手機 從 2.3.4 之後的版本都有 「檔案系統加密」 的功能; 6.0 新機更將會預設啟用。 所以, 如果是一般的 android 手機、 如果用戶已選用 「所有資料加密」, 那麼 FBI 能做的事, 大約就是先用暴力打破牆壁、 再用字典攻擊法之類的暴力方式逐一嘗試所有密碼看能否解密。 在這種情況下, 製造商根本靠邊站, 完全不會惹上蘋果的這身麻煩。

二、 FBI vs 蘋果事件

但是 iPhone 跟一般 android 手機不一樣的地方在於: iPhone 可以設定成 「試密碼錯十次就毀機」; 如果沒有用戶密碼而想要用暴力破解的方式解開 「全機加密」, 唯有蘋果電腦辦得到。 還記得 Windows 8 開始的開機鑰匙機制 嗎? 在這類所謂 「信任運算 (Trusted Computing)」 機制下的電腦, 它被允許用哪一個作業系統開機, 決定權在廠商手上, 而不在用戶 (或裝置持有人) 的手上 -- 你被允許信任誰, 廠商說了算。 iPhone 也一樣: 在 iPhone 上面你被允許執行哪個作業系統, 蘋果電腦說了算。 蘋果甚至會 收回成命, 禁止用戶使用某些舊的、 官方曾經認證過的正版 iOS。 更精確地說, 作業系統必須獲得蘋果的數位簽章 (iOS firmware signing), 然後 iPhone 才會願意執行。 通常, 這對用戶是一項限制 -- 例如你自己的密碼如果忘記了, 即使手機在自己手上, 你還是必須向蘋果求助。 但在這個案例裡, 這個機制正好對 (已不握有手機的) 原本用戶有利。 所以 FBI 希望 (自己或請蘋果, 這不是重點) 開發出一套新的、 允許暴力攻擊的特殊版 iOS。 FBI 希望蘋果可以簽章這個特殊版 iOS, 然後 FBI 就可以自行拿它在那支 iPhone 上面暴力攻擊嘗試用戶的密碼,

[技術連結, 可忽略]

iOS 專家 Dan Guido 解說: FBI 的要求, 技術上蘋果是辦得到的。

如果是舊款的 iPhone (例如此次事件的 iPhone 5C),

蘋果只要更新手機主韌體即可; 如果是新款有 TouchID 的iPhone,

蘋果則需要更新手機主韌體跟 Secure Enclave 共兩處韌體。 (

T 客邦說 「若是新款 iPhone 連蘋蘋果也解決不了」

這不正確。) 不論是一處或兩處韌體更新,

都需要用蘋果的金鑰簽章認證過, 才能裝進手機裡。

資安專家 Bruce Schneier 提醒 (超多有趣連結!):

Stux 事件跟 flame 事件顯示美國政府跟俄國政府早已握有蘋果公司的簽章金鑰。

Stux 事件令人懷疑美國政府是否已握有富士康的簽章金鑰。

兩年前

資安教授 Matthew Green 的分析就曾經很有遠見地簡單警告過:

雖說蘋果聲稱 Secure Enclave 很安全,

但這是基於對蘋果韌體的信任;

有沒有可能蘋果寫出並且簽章認證一個邪惡的韌體呢?

那這些保護就沒了啊!

Wired 的論述文 也有很讚的技術連結。

[技術連結結束]

[3/12 整段重寫] 所以, 只用密碼鎖住螢幕的一般 (android 或舊 iPhone) 手機可以用 Chip-Off Forensics (或更簡單的技術?) 處理, 根本不需要暴力嘗試密碼。 檔案系統加密的一般 android, 則可以用 Chip-Off Forensics 再加上暴力嘗試。 但是蘋果的 iPhone 呢? Chip-Off Forensics 如果不可行 (至少一開始我搜尋不到提出這個建議的文章), 那麼就必須在原來那支 iPhone 上嘗試暴力破解, 也就是說 FBI 必須獲得蘋果的數位簽章。 我認為 蘋果的競爭對手保持沉默, 是因為廠商插不上手、 FBI 不需要找製造商提出任何要求, 所以他們也就不需要有任何立場。 但是在 Edward Snowden 推薦一篇文章後, 大家才發現事實並非如此。 美國公民自由聯盟 ACLU 的這篇文章 One of the FBI’s Major Claims in the iPhone Case Is Fraudulent 指出: 所謂 「猜錯十次就毀機」, 其實並沒有燒毀所有資料, 只是把加密檔案系統所用的金鑰給丟掉而已 -- 然後檔案系統就永遠解不開了。 可是這把金鑰其實放在普通的 ssd 儲存晶片裡面, 所以其實 FBI 可以用 Chip-Off Forensics 的方式把它備份出來。 然後如果暴力攻擊十次被銷毀, FBI 可以再把它 copy 回去。 ACLU 的專家表示: FBI 自稱非蘋果幫助不可, 其實是在說謊。

三、 我的解讀

現在來回答文章標題的問題。 對於我們玩電腦手機的人來說, 所謂後門, 指的是 「你意料之外的門」。 在我們的概念理面, 「後門」 通常都跟網路有關。 例如 iMessage、 iTunes、 iCloud 這幾個事件, 就比較像是設計出來的後門 (而不太像是軟體失誤的 bugs), 因為你以為手機面對網路, 只有正門可以出入, 但這些東西卻讓惡意人士可以 透過網路連線裡, 你意料之外的門 來入侵你的手機, 或是讓你的隱私從意料之外的管道外洩。 [我想得到的唯一例外是 [ Dual EC DRBG 公鑰夾帶私鑰的後門 -- 它與網路無關, 但也是讓你的隱私從意料之外的管道 (公鑰) 外洩。] 另一方面, 一旦手機落入惡意人士 (例如 FBI ^_^) 手中, 他想把整片牆壁打掉都可以了, 哪有什麼後門好談? 唯一能夠阻止他的, 只有靠密碼的強度了。 所以從這個角度來看, 我個人的用語會跟 EFF 不同 -- 我跟 EFF 一樣支持蘋果的立場; 但我不會說 FBI 是要蘋果 「開後門」, 而會說它要求蘋果移除多出來的一道門。

以上是我的看法。 對於一位相信蘋果文宣的果粉而言, 如果他一開始相信蘋果所聲稱的安全機制 (錯十次就毀機), 後來卻發現事實並非如此 (蘋果有能力為 FBI 取消廣告上所說的安全機制) 那麼這應該也算是 「意料之外」、 但我不太確定這算不算是後門。

比起 FBI 的要求, 我更擔心的, 是這件事的洗腦效果。 「讓 FBI 來證明產品的安全性,蘋果做到了」 這篇文章的內容大致是正確的。 (小錯誤: 「FBI 的厚道之處在於: 並沒有要求蘋果更改更底層的安全晶片韌體, 從而取消掉 80 毫秒的密碼輸入間隔」 (1) 法官裁定蘋果必須提供客製化韌體給 FBI。 (2) 80 毫秒是數學運算的天然限制、 以 iPhone 的硬體而言不可能打破的限制。 詳見上述 Matthew Green 跟 Dan Guido 的連結。) 但是它的標題可能會誤導大眾、 讓大家誤以為蘋果的產品比較安全。

四、 讓蘋果幫你決定?

「安全」 跟 「決定權」 是兩件不同的事; 但是 微軟 跟 手機廠商 用盡各種方法希望大眾相信 「棄權就是安全」。 主流媒體 -- 甚至是過去獨立性高的網路媒體 -- 很有可能會被這次的事件誤導, 有可能會強化了這樣的錯誤印象。

「你的手機有多安全」 應該是你自己用密碼強度決定的, 不是嗎? 「破解我的資料時, 需要原廠協助」 是很奇怪的事。 為什麼要允許硬體廠商有權參與決定? 沒錯, 在這件事情上面, 蘋果的決定有利於客戶, 所以廣獲各大軟體公司及 EFF 等等捍衛資訊人權組織的支持。 但同樣 (由蘋果公司數位簽章所控制) 的決定權, 卻也指導著你的手機能夠/應該安裝什麼樣的軟體與韌體, 這個決定權同樣也可以、 而且已經被蘋果拿來協助政府入侵你的手機 -- 例如 蘋果幫竊聽軟體 finfisher 數位簽章事件。 也許蘋果希望藉這個機會來展示他們立場的改變 -- 那就值得慶幸 (但是先前的三個後門你還沒處理完啊!) 至於我, 則更信任使用那些沒有立場、 沒有權參與決定、 允許用戶自行刷機的 android (或其他更開放的) 手機。 比起把手機安全建立於 「信任(廠商幫你做決定)」 的基礎上, 我覺得把手機安全建立於 「自主權」 的基礎上, 更令人安心。 我相信「自己的隱私自己顧」。

* * * * *

(本文也刊載於 關鍵評論)

* * * * *

[2016/3/12 補充] 「一舊雲」的好文 精確打臉拙文, 我已根據他的指教及最新發展幾乎整個重寫正文。 另外並且回應如下。

雖然讀者看內容 (含部落格原文字體大小) 或可自行判斷, 但我早該說清楚: 本文的重點不是解說技術細節, 而是提出一個大家不太談的觀點: 棄權不等於安全。

羞愧的是: 我原文的這一句大有問題: 『想要解開 「全機加密」, 需要直接或間接用到兩把鑰匙 -- 一把是用戶的, 另一把是蘋果公司的。』 這不僅是過度簡化、 省略太多技術細節, 甚至含混地把兩種功用不同的密碼混在一起談, 以致造成讀者可能誤解, 在此向所有讀者致歉, 也要感謝一舊雲的指正。 為了簡約解釋而畫的圖, 也有這樣的誤導效果, 所以一併刪掉。 其實我並沒有要談 passcode + device UID entangling。 我要談的是 iOS firmware signing, 因為這個在此事件當中看起來保護用戶的機制, 在大多數場合會限制用戶的自由。

由於受到我原文的誤導, 一舊雲的回應當中提到 「衍生密匙而不能取出來... 技術上可行」、 「android ... 已在加密系統中提供類似iPhone的晶片金鑰支援」 這對我而言都是很有意思的新知, 學到很多。 但這與本文原意要討論的 iOS firmware signing 重點無關。 所以我更正那一句之後, 希望就不再有「陷 Google 於不義」的問題了 :-)

Stuxnet 事件 跟 Flame 事件: 抱歉, 先前我只快讀 Schneier 文末兩句補充, 又曲解了他的摘要。 已更正。 (讀了 Schneier 提供的連結之後, 覺得 Flame 事件看來比較像是 bug, 跟此次事件差比較多。)

「算不算後門」: 這裡我沒有被說服。 Crypto War 當中, 政府要求的, 是數學上不可行的事。 盡管 Windows 的 Dual EC DRBG 後門 是 數學上很漂亮的設計, 意志堅定的用戶照樣可以改用其他加密方式。 如果美國政府立法禁止所有人採用其他加密方式, 那就是腦殘加獨裁。 現在 FBI 要求蘋果做的, 是簽署一個替代作業系統。 FBI 若贏了, 會建立一個 (可能不利公民權益的) 法律案例, 但並不會對所有民眾施加一個不合理的要求 (「不准用弱的加密演算法」)。 這兩件事的性質很不一樣。 我覺與其辯論是否後門, 不如改採 EFF 這個更貼切的分析 : FBI 要求蘋果用數位簽章替 (大家想像中, 還沒開發出來的) 允許暴力攻擊版的 iOS 背書, 這是在強迫蘋果言不由衷, 這嚴重了違反言論自由及美國憲法,

最後, 對於一舊雲的文章, 以及其他的主流分析, 我 (依舊堅持) 特別要挑戰 「棄權比較安全」 這個觀點。 沒錯, 這個世界需要很多彼此的信任, 否則無法運作。 不僅是資安領域, 你去理頭髮的時候也需要信任理髮師不會把刀放錯地方啊! 但在正常的世界裡, 要信任誰, 是主角自主的決定, 而不是由外力強迫決定的。 在電腦手機的世界裡, 「信任」 這個詞卻被扭曲了。 從 Windows 沒收開機鑰匙 到 android/iPhone 廠商禁止你信任自己選的作業系統, 這種 「蠻橫強迫用戶只准信任特定作業系統」 的行為, 充份地展現了資訊人的權貴心態。 一般大眾對於政府老大哥懂得懷有戒心; 另一方面, 3C產品跟我們的生活更貼近、 資訊大廠的權力甚至跨越國界, 而他們的老大哥行為, 一般大眾卻毫無戒心甚至還被洗腦, 這是本文要提醒的重點。 也邀請一舊雲及其他資訊高手一起加入我們, 善用你的解說能力來協助維護 (日趨昂貴的) 資訊社會的人權。

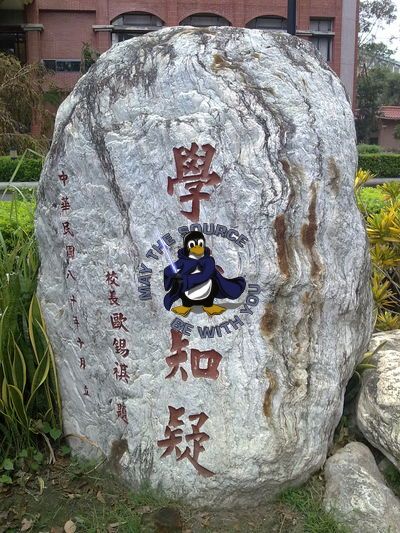

資訊人權貴懂得提問題。 維護你的資訊人權, 特別需要學貴(哥)知疑。

資訊人權貴懂得提問題。 維護你的資訊人權, 特別需要學貴(哥)知疑。

作者已經移除這則留言。

回覆刪除要蘋果幫你繞過他們自己設下的防線的意義上就是開後門

回覆刪除而且這篇根本是在玩文字遊戲

還是你認為強迫廠商把門打開跟開後門比起來前者沒問題?

重點是蘋果本來就沒有義務幫政府做這件事

另外還有一件事,依照我對這種設備的瞭解

回覆刪除解鎖時的 pin 碼本身也屬於金鑰的一部份,所以蘋果如果直接把這個解鎖 bypass 的話 FBI 要解開資料的加密就會更麻煩

不好意思,應該這麼說,這個解鎖的 pin 就一般的密碼管理軟體來說是屬於 MASTER KEY 的部分

回覆刪除作者已經移除這則留言。

回覆刪除這是筆者的回應文章:《「自主權」有其限制 電腦安全難完全擺脫信任——和「資訊人權貴」商榷》

回覆刪除http://www.thenewslens.com/post/294164/

謝謝一舊雲指教。 已更正內文、 大幅改寫, 並補上回應。 若還有錯誤請持續指正。

回覆刪除幫 FBI 破解 iPhone 的 Cellebrite 是何方神聖?又是如何辦到? TechNews 科技新報

回覆刪除http://technews.tw/2016/03/29/cellebrite-fbi-iphone/

一山還有一山高。

個資被傳到中國?NCC提醒這麼做

回覆刪除https://tw.news.yahoo.com/個資被傳到中國-ncc提醒這麼做-005700114.html